- EuropaAsiaOrientul Mijlociu

- Toate listele de verificare

- Call Center

- Listă de verificare privind conformitatea call center-ului

Listă de verificare privind conformitatea call center-ului

Asigurați conformitatea call center-ului protejând datele clienților și evitând sancțiuni folosind o listă de verificare. Păstrați o rețea sigură, implementați politici de securitate și controlați accesul pentru a proteja informațiile confidențiale.

- Construiți și susțineți o infrastructură de rețea sigură

- Dezvoltarea unui program de management al vulnerabilității

- Protejați datele titularilor de carduri

- Instituiți o politică de securitate a informațiilor

- Implementați măsuri solide de control al accesului cu LiveAgent

- Asigurați tranzacții vocale cu criptare

- Împiedicați accesul la informațiile de plată

- Nu notați informații confidențiale

- Reduceți la minimum utilizarea dispozitivelor mobile în spațiul de lucru

- Monitorizați și testați în mod regulat rețelele

În calitate de proprietar de întreprindere, cunoașteți importanța respectării legilor și reglementărilor aplicabile. Centrele de apeluri care păstrează multe înregistrări confidențiale ale clienților sunt deosebit de expuse riscului. Cum să maximizați securitatea help desk-ului?

Iată cum: urmând o listă de verificare privind cerințele de conformitate pentru call center. Completând-o, veți contribui la menținerea siguranței call center-ului dvs.

Importanța unei liste de verificare privind conformitatea call center-ului

Este un instrument care ajută toate tipurile de centre de contact să fie la curent cu cele mai recente cerințe legale. Asigurându-vă că agenții dvs. respectă regulile enumerate mai jos, puteți reduce riscul de amenzi sau alte sancțiuni.

Cine poate beneficia de o listă de verificare a conformității unui call center?

agenții de call center

- patronii companiilor

supervizorii de call center

O listă de verificare a conformității centrelor de apeluri poate fi utilizată de întreprinderi de toate dimensiunile. Lista noastră de verificare vă va ajuta afacerea să respecte legea, indiferent dacă este vorba de o afacere mică, cu un singur centru de contact, sau de o întreprindere cu mai multe centre de apeluri.

Explorați lista de verificare privind conformitatea centrelor de apeluri

Aceasta este coloana vertebrală a programului dvs. de conformitate. Fără o rețea securizată, toate operațiunile centrului dvs. de apeluri sunt expuse pericolului.

De ce este important să construiți și să susțineți o rețea securizată?

Pentru că vă ajută să vă protejați datele clienților împotriva accesului neautorizat, furtului sau modificării.

Cum să construiți și să susțineți o infrastructură de rețea sigură?

Dacă nu sunteți sigur de unde să începeți, luați în considerare posibilitatea de a lucra cu un consultant în securitate IT. Aceasta se poate face în două moduri:

- prin implementarea unor firewall-uri care monitorizează traficul de rețea, detectează amenințările pentru a proteja rețelele interne prin compararea traficului cu o listă de standarde

- prin evitarea utilizării parolelor de acces implicite, care pot crește dramatic șansele unei încălcări a securității datelor

Sfat: pentru mai multe informații privind crearea și menținerea unei infrastructuri de rețea sigure, consultați Institutul Național de Standarde și Tehnologie (NIST).

Ce instrumente să utilizați pentru construirea și susținerea unei rețele sigure?

- firewall-uri

- sisteme de detectare a intruziunilor

- software de gestionare a parolelor

- VPN

- software antivirus

Serviciile web sunt puternic expuse la amenințările malware. Tranzacțiile cu carduri de credit nu fac excepție, așa că centrele de contact trebuie să fie protejate și împotriva acestora. Elaborarea unui astfel de program reprezintă o abordare proactivă a gestionării amenințărilor și vulnerabilităților cibernetice.

De ce este important să dezvoltați un program de gestionare a vulnerabilităților?

Acesta vă ajută să identificați, să prioritizați și să remediați problemele de securitate înainte ca acestea să devină probleme pentru afacerea sau clienții dvs. De asemenea, un astfel de program vă poate spune exact ce trebuie să faceți în cazul unei breșe de securitate.

Care sunt componentele cheie ale unui program de gestionare a vulnerabilităților?

- Inventarierea gazdelor de rețea și a activelor orientate spre internet – securitatea rețelei începe prin a ști ce se află în sistemul dvs., cum funcționează și de ce are nevoie de protecție. De asemenea, este important să verificați dacă există dispozitive necunoscute sau neautorizate în rețeaua dvs. care pot reprezenta un risc. De exemplu, un computer care nu se află în inventarul rețelei dvs. ar putea fi folosit pentru un atac.

- Protocoale și proceduri – un program ar trebui să conțină un set de protocoale și proceduri de urmat în caz de probleme de securitate sau de breșe. De exemplu, dacă cineva fură datele cardurilor de credit din sistemul dvs., trebuie să stabiliți un protocol care va împiedica furtul să vă afecteze afacerea.

- Scanarea vulnerabilităților – realizată pentru a identifica potențialele riscuri de securitate. Acestea pot fi manuale sau automatizate și trebuie efectuate cel puțin o dată pe lună.

- Plan de remediere – odată ce ați descoperit vulnerabilități în sistemul dvs., trebuie să elaborați un plan de remediere pentru modul în care veți remedia problemele descoperite.

- Gestionarea patch-urilor – sistemele au nevoie de protecție împotriva vulnerabilităților nou descoperite. Trebuie să dispuneți de procese de conformitate pentru a implementa patch-uri și actualizări în timp util.

- Educație și conștientizare – angajații sunt prima dvs. linie de apărare, așa că trebuie să fie conștienți de amenințări și de modul în care se pot proteja împotriva lor.

Ce instrumente să utilizați pentru dezvoltarea unui program de gestionare a vulnerabilităților?

- scanere de vulnerabilități

- software de gestionare a patch-urilor pentru actualizarea automată a patch-urilor

- programe software pentru a monitoriza și analiza jurnalele de activitate a rețelei pentru a detecta comportamente neobișnuite, suspecte sau riscante (SIEM)

- instrument de gestionare a dispozitivelor mobile, de exemplu, smartphone-uri și tablete

- sisteme de detectare a intruziunilor (IDS) pentru detectarea intruziunilor în rețea și pentru a reacționa la acestea în mod corespunzător

Accesul protejat la datele titularilor de carduri se referă la orice informații despre un client care sunt stocate în sistemul dvs. Acestea pot include nume, adrese, numere de telefon, numere de card de credit și multe altele.

De ce este important să protejați datele titularilor de carduri?

Împiedică hackerii să obțină acces la informațiile titularilor de carduri și să le folosească pentru a comite fraude sau furturi de identitate. În plus, previne orice transmitere neautorizată a datelor titularilor de carduri.

Cum se protejează datele titularilor de carduri?

În primul rând, asigurați-vă că sunteți în conformitate cu cerințele Standardului de securitate a datelor din industria cardurilor de plată (standardul PCI DSS). Apoi, implementați o măsură puternică de control al accesului pentru a proteja detaliile private ale clienților dvs.

Sfat: evitați stocarea detaliilor clienților și eliminați orice date păstrate anterior.

Este nevoie de un sistem criptografic puternic și de criptare pentru a vă asigura că datele sensibile ale titularilor de carduri sunt transmise în siguranță.

Ce instrumente să utilizați pentru a proteja datele titularilor de carduri?

- platformele de gestionare a conformității (cu un scaner de vulnerabilități încorporat)

- software de criptare

Acesta este un document care prezintă abordarea unei organizații în ceea ce privește protecția informațiilor electronice.

De ce este important să se instituie o politică de securitate a informațiilor?

Aceasta oferă un cadru pe care angajații trebuie să îl urmeze atunci când manipulează date sensibile și, astfel, ajută la protejarea afacerii.

Cum se elaborează o politică de securitate a informațiilor?

- consultați-vă cu departamentul juridic pentru a vă asigura că politica respectă toate legile aplicabile

- colaborați cu departamentul IT pentru a identifica tehnologiile și procedurile care vor trebui implementate pentru ca politica de securitate informatică să funcționeze așa cum se dorește.

- asigurați-vă că fiecare angajat este conștient de responsabilitățile care îi revin în cadrul noii politici înainte ca aceasta să intre în vigoare

Ce instrumente să utilizați pentru elaborarea unei politici de securitate a informațiilor?

- software de gestionare a politicilor pentru a vă gestiona politicile și procedurile prin automatizarea sarcinilor, cum ar fi urmărirea persoanelor care au acces la diferite documente sau stocarea revizuirilor tuturor versiunilor create vreodată

- departamentele juridic și de tehnologie a informației din cadrul organizației

- șabloane online care vă pot ajuta să începeți să vă redactați propriile politici și proceduri

Controlul accesului este un proces care vă permite să gestionați cine are acces la sistemele și datele dvs. Selectarea unui software de help desk care dispune de cele mai recente capacități de securitate este imperativă în acest caz.

De ce este important să aveți măsuri puternice de control al accesului?

Vă protejează datele de accesul neautorizat, reduce riscul de fraudă internă și abuz și ajută la protejarea confidențialității clienților.

Cum să implementați măsuri puternice de control al accesului?

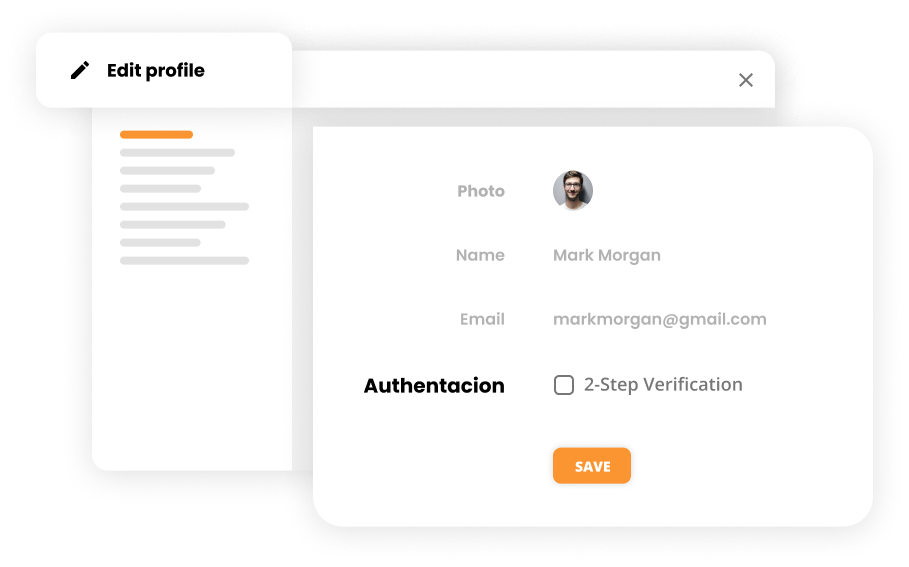

Cheia este să alegeți un software de asistență automatizat, cum ar fi LiveAgent care să controleze toate măsurile în numele dvs. Este o soluție care vă ajută să gestionați în siguranță toate cererile de informații ale clienților de la o singură interfață.

Alegând un astfel de instrument, veți crește securitatea datelor clienților dvs. LiveAgent oferă:

- Interzicerea IP-urilor

- Verificare în 2 pași

- Criptare HTTPS

- Centre de date multiple

- GDPR

Puteți testa LiveAgent gratuit înainte de a vă lua vreun angajament financiar.

Ce instrumente să folosiți pentru a implementa măsuri puternice de control al accesului?

- un software de help desk cu o funcție de control al accesului încorporată (precum LiveAgent)

- soluții de gestionare a accesului

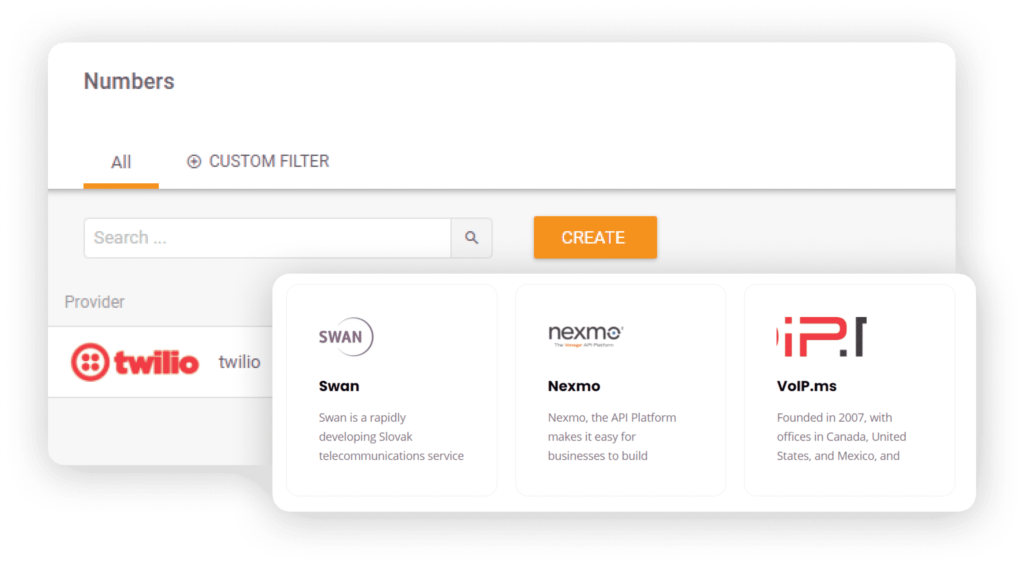

- software pentru centre de apeluri

Criptarea este un proces de transformare a datelor în text cifrat, astfel încât acestea să poată fi accesate numai de către cei care dețin cheia de decriptare.

De ce este important să se asigure criptarea tranzacțiilor vocale?

Acest lucru asigură clienții că informațiile transmise sunt protejate împotriva ascultării și a altor forme de interceptare.

Cum pot fi criptate tranzacțiile vocale?

Există mai multe protocoale de criptare diferite care pot fi utilizate, cum ar fi Secure Sockets Layer (SSL) și Transport Layer Security (TLS).

Sfat: dacă utilizați help desk-ul LiveAgent, puteți profita de criptarea integrată a acestuia. LiveAgent criptează în mod implicit toate datele prin SSL (HTTPS) și TLS, astfel încât tot traficul dintre site-ul web/aplicația dvs. și serverele noastre este securizat.

Ce instrumente să folosiți pentru a furniza tranzacții vocale cu criptare?

- echipamente de transmisie vocală care acceptă criptarea

- algoritm de criptare puternic

- furnizori de servicii de voce prin protocol Internet (VoIP) și sisteme de telefonie care utilizează SSL sau TLS

Pentru a preveni orice activitate frauduloasă, este important să nu permiteți accesul la informațiile de plată ale clienților.

De ce este important să împiedicați accesul la informațiile de plată?

Faptul că nu permiteți accesul ajută la protejarea detaliilor financiare ale clienților dvs. împotriva furtului de către infractorii cibernetici.

Cum puteți împiedica accesul la informațiile de plată?

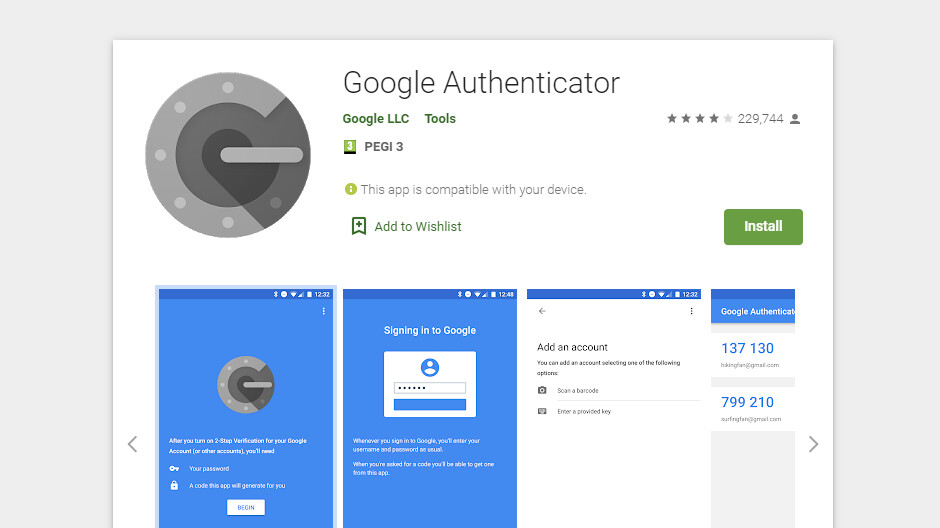

În primul rând, asigurați-vă că angajații dvs. sunt conștienți de responsabilitățile lor în ceea ce privește protecția datelor sensibile. Folosiți proceduri de autentificare puternice, cum ar fi autentificarea cu doi factori și parolele cu utilizare unică. De asemenea, criptați toate transmisiunile de date între terminalele de plată și servere, astfel încât nimeni să nu le poată intercepta în tranzit.

Ce instrumente să utilizați pentru a preveni accesul la informațiile de plată?

- generatoare de parole unice (cum ar fi Google Authenticator)

- software de criptare a datelor (cum ar fi OpenSSL) sau dispozitive hardware, cum ar fi VPN-urile

- soluții de prevenire a pierderilor de date (DLP)

Dacă trebuie să păstrați aceste date, asigurați-vă că sunt stocate într-un loc sigur și că accesul este limitat doar la personalul autorizat.

De ce este important să nu scrieți informații confidențiale?

A face acest lucru nu este în conformitate cu legislația GDPR și facilitează accesul persoanelor neautorizate la aceste informații.

Cum puteți să faceți însemnări și să rămâneți în conformitate cu legea?

Dacă trebuie să luați notițe, asigurați-vă că folosiți o metodă sigură de stocare a acestora. Aceasta ar putea include închiderea registrelor într-un seif sau utilizarea unui sistem de stocare a fișierelor criptate.

Ce instrumente să utilizați pentru a ține evidența informațiilor sensibile?

- caiete de notițe criptate

- blocarea registrelor

- fișiere protejate prin parolă

Utilizarea telefoanelor mobile într-un centru de contact crește riscul de pierdere sau furt de date.

De ce este important să se reducă la minimum utilizarea dispozitivelor mobile?

Se reduc șansele ca informațiile sensibile să fie pierdute sau furate din cauza unei erori a angajaților, cum ar fi pierderea dispozitivului.

Cum se poate minimiza utilizarea dispozitivelor mobile în spațiul de lucru?

Educați-vă angajații cu privire la riscul de securitate cibernetică asociat cu utilizarea unui dispozitiv personal și asigurați-vă că aceștia înțeleg importanța securității datelor. Solicitați angajaților să își protejeze dispozitivele cu parolă și să instaleze aplicații de securitate de încredere. Asigurați-vă că toate datele sensibile sunt criptate înainte de a fi stocate sau transmise pe un dispozitiv mobil.

Ce instrumente să folosiți pentru a minimiza utilizarea dispozitivelor mobile?

- educarea angajaților cu privire la securitatea datelor

- software de protecție cu parolă

- aplicații de securitate

- soluții de stocare criptate

Aceasta este una dintre cele mai bune modalități de a identifica vulnerabilitățile înainte ca acestea să devină o problemă pentru organizația sau clienții dvs.

De ce este important să vă monitorizați și să vă testați rețeaua?

Vă ajută să preveniți accesul neautorizat, pierderea de date sau furtul din partea hackerilor care ar putea încerca să intre în sistemul dvs. prin puncte slabe și lacune care nu au fost încă descoperite.

Cum să monitorizați și să testați rețelele?

Instalați un instrument de monitorizare a securității rețelelor pentru a ține evidența tuturor activităților. Configurați alerte astfel încât să puteți fi notificat în timp real cu privire la orice activitate suspectă care are loc. Testați în mod regulat securitatea rețelelor dvs. prin efectuarea de scanări ale vulnerabilității și teste de penetrare.

Ce instrumente să utilizați pentru monitorizarea și testarea rețelelor?

- instrumente de monitorizare a securității rețelelor

- sisteme de alertă

- software de scanare a vulnerabilităților

- instrumente de testare a penetrării

Probleme și amenințări comune privind siguranța call center-elor

Amenințări la adresa datelor cu caracter personal

Unul dintre cele mai frecvente pericole într-un centru de contact este riscul de furt sau pierdere de date. Agenții au acces la o mare cantitate de informații personale, inclusiv numere de asigurări sociale, detalii despre conturi bancare și numere de carduri de credit. Ca atare, este important ca toți agenții să primească o instruire adecvată a angajaților cu privire la modul în care să stocheze și să transmită în siguranță aceste date.

Amenințări interne

Agenții din call center pot reprezenta un risc pentru centru dacă au acces la informații confidențiale și devin nemulțumiți. Este important ca în mod regulat să monitorizați activitatea agenților și să dispuneți de politici care să restricționeze accesul la anumite date.

Angajații temporari

Call center-ele angajează adesea lucrători temporari pentru a face față volumelor de vârf sau pentru a acoperi angajații bolnavi. Este important să se ia măsuri pentru a se asigura că acești lucrători sunt instruiți cu privire la politicile și procedurile centrului și că înțeleg riscurile asociate cu munca într-un call center, altfel pot compromite involuntar securitatea acestuia.

Click-uri accidentale

Uneori, angajații fac clic pe link-uri sau deschid fișiere pe care nu ar trebui să le deschidă, ceea ce duce la instalarea de programe malware sau la furtul de date. Este esențial să existe măsuri de protecție împotriva unor astfel de greșeli, cum ar fi o protecție puternică a parolelor și un software de securitate.

Un angajat ranchiunos

Un angajat care poartă ranchiună împotriva companiei sau a unui alt agent poate provoca daune mari. De exemplu, ar putea să divulge date sensibile, să saboteze sisteme sau să hărțuiască alți angajați. Este important să monitorizați îndeaproape activitatea angajaților și să dispuneți de politici pentru a face față unor astfel de situații.

Amenințări externe

Hackerii și escrocii din afara organizației pot utiliza tehnici de phishing sau alte tehnici pentru a încerca să fure informații sau să instaleze programe malware pe computerele din call center. Cel mai bun mod de a vă proteja împotriva acestor amenințări este implementarea unor măsuri de securitate puternice, cum ar fi firewall-urile, software-ul antivirus și filtrele de spam.

Rezumat al listei de verificare privind conformitatea call center-ului

- Construiți și susțineți o infrastructură de rețea sigură

- Elaborați un program de gestionare a vulnerabilităților

- Protejați datele titularilor de carduri

- Instituiți o politică de securitate a informațiilor

- Implementați măsuri puternice de control al accesului cu LiveAgent

- Furnizați tranzacții vocale cu criptare

- Împiedicați accesul la informațiile de plată

- Nu notați informații confidențiale

- Reduceți la minimum utilizarea dispozitivelor mobile

- Monitorizați și testați în mod regulat rețelele

Frequently Asked Questions

Ce este conformitatea într-un call center?

Termenul „conformitate” se referă la respectarea de către CSR a politicilor și procedurilor specifice ale companiei în timpul interacțiunilor cu clienții.

Cât durează consimțământul TCPA?

Consimțământul TCPA durează până când un consumator îl revocă sau până când compania în cauză întrerupe campania de marketing relevantă.

Cum pot îmbunătăți conformitatea call center-ului meu?

Pentru a îmbunătăți conformitatea centrelor de contact, ar trebui să implementați o instruire adecvată a agenților în cadrul companiei dvs., să supravegheați activitatea angajaților și să efectuați sondaje NPS regulate. De asemenea, actualizați politicile în mod regulat pentru a vă asigura că toți CSR cunosc cele mai recente cerințe de conformitate.

Care este diferența dintre DNC și TCPA?

Reglementările DNC (Do Not Call) interzic apelurile de telemarketing către clienții rezidențiali care și-au înregistrat numerele pe lista națională DNC. Reglementările TCPA (Telephone Consumer Protection Act) protejează consumatorii împotriva apelurilor de marketing și a mesajelor text nesolicitate.

Ce sunt întrebările de conformitate?

Întrebările de conformitate sunt întrebări specifice care pot fi adresate agenților pentru a verifica autenticitatea unui client sau a unei comenzi. De exemplu, un CSR poate solicita data nașterii sau numărul de asigurare socială al unui client pentru a verifica identitatea acestuia.

De ce este importantă conformitatea call center-ului?

Aceasta asigură faptul că agenții furnizează informații corecte și coerente clienților. De asemenea, îi protejează pe CSR de răspundere în cazul în care furnizează informații incorecte sau înșelătoare în timpul interacțiunilor cu clienții.

You will be

in Good Hands!

Join our community of happy clients and provide excellent customer support with LiveAgent.

Pagina noastră de internet utilizează module cookie. Continuând utilizarea acesteia, ne oferi permisiunea să instalăm module cookie așa cum este detaliat în politica privind confidențialitatea și modulele cookie.

- How to achieve your business goals with LiveAgent

- Tour of the LiveAgent so you can get an idea of how it works

- Answers to any questions you may have about LiveAgent

Български

Български  Čeština

Čeština  Dansk

Dansk  Deutsch

Deutsch  Eesti

Eesti  Español

Español  Français

Français  Ελληνικα

Ελληνικα  Hrvatski

Hrvatski  Italiano

Italiano  Latviešu

Latviešu  Lietuviškai

Lietuviškai  Magyar

Magyar  Nederlands

Nederlands  Norsk bokmål

Norsk bokmål  Polski

Polski  Русский

Русский  Slovenčina

Slovenčina  Slovenščina

Slovenščina  简体中文

简体中文  Tagalog

Tagalog  Tiếng Việt

Tiếng Việt  العربية

العربية  English

English  Português

Português