Lista de verificare a securității centrului de apeluri

Securizați-vă centrul de apeluri cu lista noastră cuprinzătoare de verificare a securității. Aflați despre controlul accesului, criptare, conformitate și multe ...

O listă de verificare cuprinzătoare a conformității centrului de apeluri pentru a vă ajuta să rămâneți la curent cu cerințele legale și să protejați datele clienților.

Ca proprietar de afaceri, veți cunoaște importanța conformității cu legile și reglementările aplicabile. Centrele de apeluri care păstrează multe înregistrări sensibile ale clienților sunt expuse în special la riscuri. Cum să maximizezi securitatea help desk-ului ?

Iată cum: urmând o listă de verificare practică a cerințelor de conformitate ale centrului de apeluri. Prin completarea acesteia, veți ajuta la menținerea siguranței centrului dvs. de apeluri .

Este un instrument care ajută toate tipurile de centre de contact să rămână la curent cu cele mai recente cerințe legale. Asigurând că agenții dvs. respectă regulile enumerate mai jos, puteți reduce riscul de amenzi sau alte penalități.

O listă de verificare a conformității centrului de apeluri poate fi utilizată de afaceri de toate dimensiunile. Lista noastră de verificare va ajuta afacerea dvs. să respecte legea, indiferent dacă este una mică cu un singur centru de contact sau o întreprindere cu mai multe centre de apeluri .

Aceasta este coloana vertebrală a programului dvs. de conformitate. Fără o rețea sigură, toate operațiunile centrului dvs. de apeluri sunt expuse la pericol.

Deoarece ajută la protejarea datelor clienților dvs. de acces neautorizat, furt sau modificare.

Dacă nu sunteți sigur de unde să începeți, luați în considerare lucrul cu un consultant de securitate IT. Poate fi făcut în două moduri:

Sfat: pentru mai multe informații despre construirea și menținerea unei infrastructuri de rețea sigure, consultați Institutul Național de Standarde și Tehnologie (NIST).

Serviciile web sunt greu vizate de malware. Tranzacțiile cu carduri de credit nu sunt o excepție, deci centrele de contact trebuie, de asemenea, să fie protejate împotriva acestora. Dezvoltarea unui astfel de program este o abordare proactivă a gestionării amenințărilor cibernetice și vulnerabilităților.

Vă ajută să identificați, prioritizați și remediați problemele de securitate înainte ca acestea să devină probleme pentru afacerea dvs. sau clienți. Un astfel de program vă poate spune exact ce trebuie să faceți în caz de încălcare a securității.

Accesul protejat la datele titularului de card se referă la orice informații despre un client care sunt stocate în sistemul dvs. Aceasta poate include nume, adrese, numere de telefon, numere de card de credit și multe altele.

Aceasta previne ca hackerii să obțină acces la informațiile titularului de card și să le utilizeze pentru a comite fraude sau furt de identitate. În plus, previne orice transmisie neautorizată a datelor titularului de card.

În primul rând, asigurați-vă că sunteți în conformitate cu cerințele Standardului de Securitate a Datelor Industriei Cardurilor de Plată (standard PCI DSS). Apoi, implementați o măsură puternică de control al accesului pentru a proteja detaliile private ale clienților dvs.

Sfat: evitați stocarea detaliilor clienților și eliminați orice date păstrate anterior.

Un sistem criptografic puternic și criptarea sunt necesare pentru a asigura că datele sensibile ale titularului de card sunt transmise în siguranță.

Aceasta este un document care prezintă abordarea unei organizații privind protecția informațiilor sale electronice.

Aceasta oferă un cadru pe care angajații trebuie să îl urmeze atunci când se ocupă de date sensibile și, prin urmare, ajută la protejarea afacerii.

Controlul accesului este un proces care vă permite să gestionați cine are acces la sistemele și datele dvs. Selectarea unui software help desk care are toate cele mai recente capacități de securitate este imperativă aici.

Aceasta protejează datele dvs. de acces neautorizat, reduce riscul de fraude și abuzuri interne și ajută la protejarea confidențialității clienților.

Cheia este să alegeți software help desk automatizat, cum ar fi LiveAgent pentru a controla toate măsurile în numele dvs. Este o soluție care vă ajută să gestionați în siguranță toate întrebările clienților dintr-o singură interfață.

Prin alegerea unui astfel de instrument, veți crește securitatea datelor clienților dvs. LiveAgent oferă:

Puteți testa LiveAgent gratuit înainte de a face orice angajamente financiare.

Criptarea este un proces de conversie a datelor în text cifrat, astfel încât să poată fi accesat doar de cei care au cheia de decriptare.

Aceasta asigură clienții că informațiile transmise sunt protejate de ascultare și alte forme de interceptare.

Există mai multe protocoale de criptare diferite care pot fi utilizate, cum ar fi Secure Sockets Layer (SSL) și Transport Layer Security (TLS), ambele cruciale pentru menținerea conformității de securitate cibernetică în tranzacțiile vocale.

Sfat: dacă utilizați help desk LiveAgent, puteți profita de criptarea sa încorporată. LiveAgent criptează toate datele în mod implicit prin SSL (HTTPS) și TLS, deci tot traficul dintre site-ul/aplicația dvs. și serverele noastre este sigur.

Pentru a preveni orice activitate frauduloasă, este important să nu permiteți accesul la informațiile de plată ale clienților.

Nepermiția accesului ajută la protejarea detaliilor financiare ale clienților dvs. de a fi furate de infractori cibernetici.

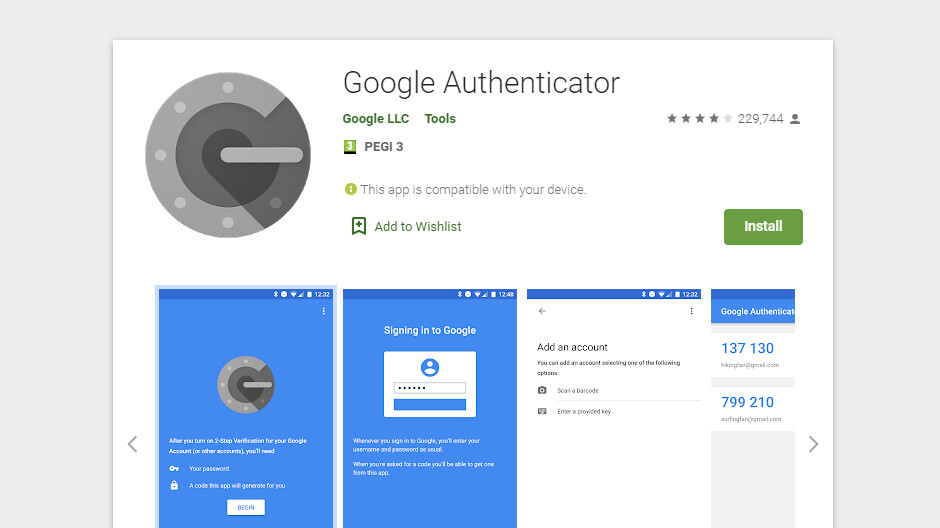

În primul rând, asigurați-vă că angajații dvs. sunt conștienți de responsabilitățile lor privind protecția datelor sensibile. Utilizați proceduri puternice de autentificare, cum ar fi autentificarea cu doi factori și parole unice. De asemenea, criptați toate transmisiile de date între terminalele de plată și servere, astfel încât nimeni să nu le poată intercepta în tranzit.

Dacă trebuie să țineți evidența acestor date, asigurați-vă că sunt stocate într-o locație sigură și că accesul este limitat doar la personalul autorizat.

Aceasta nu este în conformitate cu legea GDPR și face ușor pentru persoane neautorizate să acceseze aceste informații.

Dacă trebuie să luați note, asigurați-vă că utilizați o metodă sigură de stocare a acestora. Aceasta ar putea include încuierea caietelor într-un seif sau utilizarea unui sistem de stocare a fișierelor criptate.

Utilizarea telefoanelor mobile într-un centru de contact crește riscul pierderii sau furtului de date.

Aceasta reduce șansele ca informații sensibile să fie pierdute sau furate din cauza unei erori a angajatului, cum ar fi pierderea dispozitivului.

Educați angajații dvs. cu privire la riscul de securitate cibernetică asociat cu utilizarea unui dispozitiv personal și asigurați-vă că înțeleg importanța securității datelor. Cereți angajaților să protejeze cu parolă dispozitivele și să instaleze aplicații de securitate reputate. Asigurați-vă că toate datele sensibile sunt criptate înainte de a fi stocate sau transmise pe un dispozitiv mobil.

Aceasta este una dintre cele mai bune moduri de a identifica vulnerabilități înainte ca acestea să devină o problemă pentru organizația dvs. sau clienți.

Vă ajută să preveniți accesul neautorizat, pierderea de date sau furtul de hackeri care ar putea încerca să intre în sistemul dvs. prin slăbiciuni și lacune care nu au fost încă descoperite.

Instalați un instrument de monitorizare a securității rețelei pentru a ține evidența tuturor activităților. Configurați alerte, astfel încât să puteți fi notificat de orice activitate suspectă care apare în timp real. Testați în mod regulat securitatea rețelelor dvs. prin executarea scanărilor de vulnerabilități și teste de penetrare.

Amenințări la datele personale - Unul dintre cele mai frecvente pericole într-un centru de contact este riscul furtului sau pierderii de date. Agenții au acces la o mulțime de informații personale, inclusiv numere de asigurare socială, detalii de conturi bancare și numere de card de credit. Ca atare, este important ca toți agenții să primească o instruire adecvată a angajaților cu privire la modul de stocare și transmisie sigură a acestor date.

Amenințări interne - Agenții centrului de apeluri pot prezenta un risc pentru centru dacă au acces la informații sensibile și devin nemulțumiți. Este important să monitorizați în mod regulat activitatea agenților și să aveți politici în vigoare care restricționează accesul la anumite date.

Angajați temporari - Centrele de apeluri angajează adesea lucrători temporari pentru a gestiona volumele de vârf sau pentru a acoperi angajații bolnavi. Este important să luați măsuri pentru a vă asigura că acești lucrători sunt instruiți cu privire la politicile și procedurile centrului și că înțeleg riscurile asociate cu lucrul într-un centru de apeluri, altfel ar putea compromite din greșeală securitatea acestuia.

Clicuri accidentale - Uneori angajații fac clic pe linkuri sau deschid fișiere pe care nu ar trebui să le deschidă, ceea ce duce la instalarea de malware sau furtul de date. Este esențial să aveți măsuri de protecție împotriva unor astfel de greșeli, cum ar fi protecția puternică cu parolă și software de securitate.

Un angajat cu o ranchiună - Un angajat cu o ranchiună împotriva companiei sau a unui alt agent poate cauza o mulțime de daune. De exemplu, ar putea divulga date sensibile, sabota sisteme sau hărțui alți angajați. Este important să monitorizați activitatea angajaților îndeaproape și să aveți politici în vigoare pentru a face față unor astfel de situații.

Amenințări externe - Hackerii și escrocherii din afara organizației pot utiliza phishing sau alte tehnici pentru a încerca să fure informații sau să instaleze malware pe computerele centrului de apeluri. Cel mai bun mod de a se proteja împotriva acestor amenințări este implementarea unor măsuri de securitate puternice, cum ar fi firewall-uri, software antivirus și filtre de spam.

Securizați-vă centrul de apeluri cu lista noastră cuprinzătoare de verificare a securității. Aflați despre controlul accesului, criptare, conformitate și multe ...

Simplifică-ți configurația centrului de apeluri cu lista noastră finală de verificare! Învață despre obiective, instrumente, onboarding și sfaturi pentru succes...

Lista de verificare cuprinzătoare a cerințelor centrului de apeluri care acoperă software, internet, echipament, tehnologie, CRM, caracteristici de apelare, per...